News

Laporan Analisis Malware Ransom:Win32/Lockbit.SA!MSR

Ransom:Win32/Lockbit.SA!MR, ransomware berbahaya yang dikategorikan CATASTROPHIC, mengancam data pengguna—lindungi diri dengan update rutin, antivirus terkini, dan langkah pencegahan cerdas!

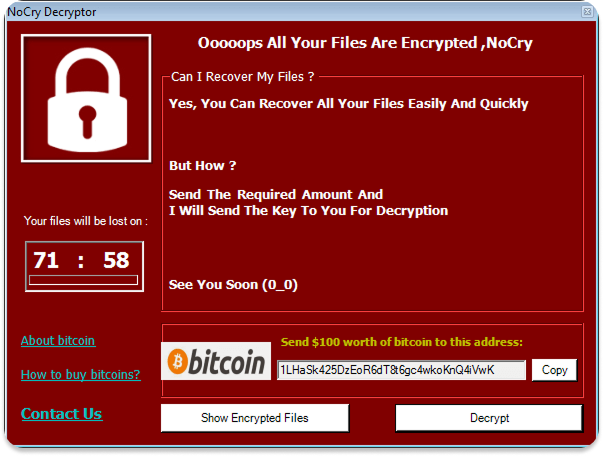

Ransom:Win32/Lockbit.SA!MR merupakan salah satu malware dengan yang memiliki kemampuan untuk menghentikan pengguna untuk tidak dapat mengakses data miliknya atau menyandera data pengguna. Rekomendasi untuk menghindari infeksi malware ini adalah dengan update dan patching perangkat dan aplikasi, menggunakan antivirus dan perangkat security yang update, berhati - hati dalam mengakses URL, link/attachment email, mengunduh software, pastikan melakukan block terhadap URL yang digunakan oleh malware untuk melakukan komunikasi TCP dan melakukan disable autorun. Malware Rating System dibuat sebagai metode penilaian yang akurat dan objektif dalam menilai sebuah malware sehingga dapat diketahui tingkat risiko dan keterkaitan dengan dampak penyebaran yang ditimbulkan dan memudahkan bagi personel teknis dan non teknis untuk menentukan upaya mitigasi untu mencegah penyebaran malware terjadi. Ransom:Win32/Lockbit.SA!MSR memiliki nilai 84 dari formula perhitungan Potential Payload (dampak payload pada target), Proliferation Potential (potensi penyebaran malware), dan Hostility Level (motif pelaku) dan termasuk ke dalam kategori CATASTROPHIC. Serangan Zero Trust Bypass pada Sistem Keamanan Modern Celah Konfigurasi Lemahkan Konsep Zero Trust Pendekatan Zero Trust yang dirancang untuk meningkatkan keamanan ternyata masih memiliki celah jika tidak diterapkan dengan benar. Ditemukan beberapa kasus di mana konfigurasi yang lemah memungkinkan penyerang melewati sistem verifikasi. Kesalahan dalam pengaturan autentikasi, segmentasi jaringan, atau monitoring dapat membuka peluang bagi pelaku untuk mengakses sistem internal. Organisasi disarankan untuk melakukan audit keamanan secara berkala, memastikan implementasi Zero Trust sesuai standar, serta menggunakan teknologi monitoring yang canggih. Eksploitasi Celah Keamanan pada Plugin WordPress Plugin Tidak Terupdate Jadi Pintu Masuk Serangan Plugin pada platform WordPress sering menjadi target eksploitasi karena banyak pengguna yang tidak memperbaruinya secara rutin. Celah keamanan pada plugin dapat dimanfaatkan untuk mengambil alih website. Penyerang dapat menyisipkan malware, mengubah tampilan situs, atau mencuri data pengguna. Pemilik website disarankan untuk hanya menggunakan plugin terpercaya, memperbarui secara berkala, serta menghapus plugin yang tidak digunakan. Serangan Session Hijacking pada Aplikasi Web Token Sesi Dicuri untuk Mengambil Alih Akun Pengguna Session hijacking menjadi ancaman serius pada aplikasi web modern. Penyerang mencuri token sesi pengguna yang sedang aktif untuk mendapatkan akses tanpa perlu login ulang. Teknik ini sering dilakukan melalui jaringan tidak aman, serangan XSS, atau malware. Setelah token berhasil dicuri, pelaku dapat mengakses akun korban seolah-olah sebagai pengguna sah. Untuk mencegahnya, disarankan menggunakan HTTPS, mengatur masa berlaku sesi yang pendek, serta mengimplementasikan secure cookie dan HttpOnly. Serangan Backdoor Tersembunyi pada Aplikasi Bajakan Software Ilegal Jadi Jalur Masuk Malware Berbahaya Penggunaan aplikasi bajakan kembali menjadi sorotan setelah ditemukan banyak kasus penyisipan backdoor oleh pelaku kejahatan siber. Backdoor ini memungkinkan penyerang mengakses sistem korban secara diam-diam tanpa terdeteksi. Biasanya, malware disisipkan dalam file installer yang telah dimodifikasi. Setelah terinstal, sistem korban dapat dikendalikan dari jarak jauh, termasuk untuk mencuri data atau memasang malware tambahan. Pengguna disarankan untuk selalu menggunakan software resmi, menghindari situs unduhan ilegal, serta mengaktifkan proteksi keamanan secara real-time. Serangan Exploit Kit Kembali Muncul di Website Berbahaya Pengunjung Situs Langsung Terinfeksi Tanpa Interaksi Exploit kit kembali digunakan oleh pelaku kejahatan siber untuk menyebarkan malware melalui website berbahaya. Pengguna dapat terinfeksi hanya dengan mengunjungi situs tersebut tanpa perlu mengunduh apa pun. Exploit kit akan memindai sistem korban untuk mencari celah keamanan yang dapat dimanfaatkan. Pengguna disarankan untuk selalu memperbarui browser dan sistem operasi, serta menggunakan solusi keamanan yang mampu mendeteksi aktivitas mencurigakan. Imbauan Keamanan Ransomware LockBit 3.0 LockBit 3.0 adalah ransomware canggih yang mengenkripsi sistem jaringan, dengan FBI, CISA, dan MS-ISAC merekomendasikan langkah mitigasi untuk mengurangi dampak serangan. LockBit ransomware adalah perangkat lunak berbahaya yang dirancang untuk memblokir akses pengguna ke sistem komputer dengan imbalan pembayaran uang tebusan. LockBit akan secara otomatis memeriksa target yang berharga, menyebarkan infeksi, dan mengenkripsi semua sistem komputer yang dapat diakses di jaringan. Terdapat temuan Ransomware LockBit 3.0 yang ditemukan dari investigasi FBI pada bulan Maret 2023. Berdasarkqn Joint Cybersecurity Advisory, FBI, CISA, dan MS-ISAC mendorong organisasi untuk menerapkan rekomendasi di bagian mitigasi Securiity Advisory ini untuk mengurangi kemungkinan dan dampak insiden ransomware. Laporan Analisis Malware Trojan.LockBit/Blackmatter Trojan.LockBit/Blackmatter adalah ransomware yang mengenkripsi file korban, dengan pencegahan melalui update sistem, antivirus terkini, kewaspadaan terhadap tautan mencurigakan, dan pemblokiran komunikasi malware. Malware Trojan.LockBit/Blackmatter termasuk dalam kategori Trojan Ramsomware LockBit 3.0. Malware ini memiliki isi beberapa file yaitu folder Build, Build.bat, builder.exe config.json, dan keygen.exe LockBit 3.0 memiliki kemampuan mengenkripsi file-file korban. Apabila korban hendak memulihkan file yang terinfeksi korban harus membayar sejumlah uang kepada penyerang. Rekomendasi untuk menghindari infeksi Malware ini adalah dengan update dan patching perangkat dan aplikasi, menggunakan antivirus dan perangkat security yang update, berhati – hati dalam mengakses URL, link/attachment email, mengunduh software, pastikan melakukan block terhadap URL/IP yang digunakan oleh Malware untuk melakukan komunikasi TCP dan melakukan disable autorun. Eksploitasi Kerentanan pada Sistem IoT Rumah Tangga Perangkat Pintar Jadi Titik Masuk Serangan Siber Perangkat Internet of Things (IoT) seperti kamera CCTV, smart TV, dan smart home lainnya kini menjadi target empuk bagi peretas. Banyak perangkat yang masih menggunakan kredensial default atau tidak mendapatkan pembaruan keamanan. Penyerang dapat mengambil alih perangkat, memata-matai pengguna, atau menjadikannya bagian dari botnet untuk melancarkan serangan DDoS. Pengguna disarankan untuk mengganti password default, memperbarui firmware secara berkala, serta memisahkan jaringan IoT dari jaringan utama. Serangan Zero Trust Bypass pada Sistem Keamanan Modern Celah Konfigurasi Lemahkan Konsep Zero Trust Pendekatan Zero Trust yang dirancang untuk meningkatkan keamanan ternyata masih memiliki celah jika tidak diterapkan dengan benar. Ditemukan beberapa kasus di mana konfigurasi yang lemah memungkinkan penyerang melewati sistem verifikasi. Kesalahan dalam pengaturan autentikasi, segmentasi jaringan, atau monitoring dapat membuka peluang bagi pelaku untuk mengakses sistem internal. Organisasi disarankan untuk melakukan audit keamanan secara berkala, memastikan implementasi Zero Trust sesuai standar, serta menggunakan teknologi monitoring yang canggih. Eksploitasi Celah Keamanan pada Plugin WordPress Plugin Tidak Terupdate Jadi Pintu Masuk Serangan Plugin pada platform WordPress sering menjadi target eksploitasi karena banyak pengguna yang tidak memperbaruinya secara rutin. Celah keamanan pada plugin dapat dimanfaatkan untuk mengambil alih website. Penyerang dapat menyisipkan malware, mengubah tampilan situs, atau mencuri data pengguna. Pemilik website disarankan untuk hanya menggunakan plugin terpercaya, memperbarui secara berkala, serta menghapus plugin yang tidak digunakan. Serangan Session Hijacking pada Aplikasi Web Token Sesi Dicuri untuk Mengambil Alih Akun Pengguna Session hijacking menjadi ancaman serius pada aplikasi web modern. Penyerang mencuri token sesi pengguna yang sedang aktif untuk mendapatkan akses tanpa perlu login ulang. Teknik ini sering dilakukan melalui jaringan tidak aman, serangan XSS, atau malware. Setelah token berhasil dicuri, pelaku dapat mengakses akun korban seolah-olah sebagai pengguna sah. Untuk mencegahnya, disarankan menggunakan HTTPS, mengatur masa berlaku sesi yang pendek, serta mengimplementasikan secure cookie dan HttpOnly. Serangan Backdoor Tersembunyi pada Aplikasi Bajakan Software Ilegal Jadi Jalur Masuk Malware Berbahaya Penggunaan aplikasi bajakan kembali menjadi sorotan setelah ditemukan banyak kasus penyisipan backdoor oleh pelaku kejahatan siber. Backdoor ini memungkinkan penyerang mengakses sistem korban secara diam-diam tanpa terdeteksi. Biasanya, malware disisipkan dalam file installer yang telah dimodifikasi. Setelah terinstal, sistem korban dapat dikendalikan dari jarak jauh, termasuk untuk mencuri data atau memasang malware tambahan. Pengguna disarankan untuk selalu menggunakan software resmi, menghindari situs unduhan ilegal, serta mengaktifkan proteksi keamanan secara real-time. Serangan Exploit Kit Kembali Muncul di Website Berbahaya Pengunjung Situs Langsung Terinfeksi Tanpa Interaksi Exploit kit kembali digunakan oleh pelaku kejahatan siber untuk menyebarkan malware melalui website berbahaya. Pengguna dapat terinfeksi hanya dengan mengunjungi situs tersebut tanpa perlu mengunduh apa pun. Exploit kit akan memindai sistem korban untuk mencari celah keamanan yang dapat dimanfaatkan. Pengguna disarankan untuk selalu memperbarui browser dan sistem operasi, serta menggunakan solusi keamanan yang mampu mendeteksi aktivitas mencurigakan. Imbauan Keamanan Ransomware LockBit 3.0 LockBit 3.0 adalah ransomware canggih yang mengenkripsi sistem jaringan, dengan FBI, CISA, dan MS-ISAC merekomendasikan langkah mitigasi untuk mengurangi dampak serangan. LockBit ransomware adalah perangkat lunak berbahaya yang dirancang untuk memblokir akses pengguna ke sistem komputer dengan imbalan pembayaran uang tebusan. LockBit akan secara otomatis memeriksa target yang berharga, menyebarkan infeksi, dan mengenkripsi semua sistem komputer yang dapat diakses di jaringan. Terdapat temuan Ransomware LockBit 3.0 yang ditemukan dari investigasi FBI pada bulan Maret 2023. Berdasarkqn Joint Cybersecurity Advisory, FBI, CISA, dan MS-ISAC mendorong organisasi untuk menerapkan rekomendasi di bagian mitigasi Securiity Advisory ini untuk mengurangi kemungkinan dan dampak insiden ransomware. Laporan Analisis Malware Trojan.LockBit/Blackmatter Trojan.LockBit/Blackmatter adalah ransomware yang mengenkripsi file korban, dengan pencegahan melalui update sistem, antivirus terkini, kewaspadaan terhadap tautan mencurigakan, dan pemblokiran komunikasi malware. Malware Trojan.LockBit/Blackmatter termasuk dalam kategori Trojan Ramsomware LockBit 3.0. Malware ini memiliki isi beberapa file yaitu folder Build, Build.bat, builder.exe config.json, dan keygen.exe LockBit 3.0 memiliki kemampuan mengenkripsi file-file korban. Apabila korban hendak memulihkan file yang terinfeksi korban harus membayar sejumlah uang kepada penyerang. Rekomendasi untuk menghindari infeksi Malware ini adalah dengan update dan patching perangkat dan aplikasi, menggunakan antivirus dan perangkat security yang update, berhati – hati dalam mengakses URL, link/attachment email, mengunduh software, pastikan melakukan block terhadap URL/IP yang digunakan oleh Malware untuk melakukan komunikasi TCP dan melakukan disable autorun. Eksploitasi Kerentanan pada Sistem IoT Rumah Tangga Perangkat Pintar Jadi Titik Masuk Serangan Siber Perangkat Internet of Things (IoT) seperti kamera CCTV, smart TV, dan smart home lainnya kini menjadi target empuk bagi peretas. Banyak perangkat yang masih menggunakan kredensial default atau tidak mendapatkan pembaruan keamanan. Penyerang dapat mengambil alih perangkat, memata-matai pengguna, atau menjadikannya bagian dari botnet untuk melancarkan serangan DDoS. Pengguna disarankan untuk mengganti password default, memperbarui firmware secara berkala, serta memisahkan jaringan IoT dari jaringan utama. Laporan Analisis Malware Trojan.LockBit/Blackmatter Trojan.LockBit/Blackmatter adalah ransomware yang mengenkripsi file korban, dengan pencegahan melalui update sistem, antivirus terkini, kewaspadaan terhadap tautan mencurigakan, dan pemblokiran komunikasi malware. Malware Trojan.LockBit/Blackmatter termasuk dalam kategori Trojan Ramsomware LockBit 3.0. Malware ini memiliki isi beberapa file yaitu folder Build, Build.bat, builder.exe config.json, dan keygen.exe LockBit 3.0 memiliki kemampuan mengenkripsi file-file korban. Apabila korban hendak memulihkan file yang terinfeksi korban harus membayar sejumlah uang kepada penyerang. Rekomendasi untuk menghindari infeksi Malware ini adalah dengan update dan patching perangkat dan aplikasi, menggunakan antivirus dan perangkat security yang update, berhati – hati dalam mengakses URL, link/attachment email, mengunduh software, pastikan melakukan block terhadap URL/IP yang digunakan oleh Malware untuk melakukan komunikasi TCP dan melakukan disable autorun. Imbauan Keamanan Ransomware LockBit 3.0 LockBit 3.0 adalah ransomware canggih yang mengenkripsi sistem jaringan, dengan FBI, CISA, dan MS-ISAC merekomendasikan langkah mitigasi untuk mengurangi dampak serangan. LockBit ransomware adalah perangkat lunak berbahaya yang dirancang untuk memblokir akses pengguna ke sistem komputer dengan imbalan pembayaran uang tebusan. LockBit akan secara otomatis memeriksa target yang berharga, menyebarkan infeksi, dan mengenkripsi semua sistem komputer yang dapat diakses di jaringan. Terdapat temuan Ransomware LockBit 3.0 yang ditemukan dari investigasi FBI pada bulan Maret 2023. Berdasarkqn Joint Cybersecurity Advisory, FBI, CISA, dan MS-ISAC mendorong organisasi untuk menerapkan rekomendasi di bagian mitigasi Securiity Advisory ini untuk mengurangi kemungkinan dan dampak insiden ransomware. Serangan Exploit Kit Kembali Muncul di Website Berbahaya Pengunjung Situs Langsung Terinfeksi Tanpa Interaksi Exploit kit kembali digunakan oleh pelaku kejahatan siber untuk menyebarkan malware melalui website berbahaya. Pengguna dapat terinfeksi hanya dengan mengunjungi situs tersebut tanpa perlu mengunduh apa pun. Exploit kit akan memindai sistem korban untuk mencari celah keamanan yang dapat dimanfaatkan. Pengguna disarankan untuk selalu memperbarui browser dan sistem operasi, serta menggunakan solusi keamanan yang mampu mendeteksi aktivitas mencurigakan. Serangan Backdoor Tersembunyi pada Aplikasi Bajakan Software Ilegal Jadi Jalur Masuk Malware Berbahaya Penggunaan aplikasi bajakan kembali menjadi sorotan setelah ditemukan banyak kasus penyisipan backdoor oleh pelaku kejahatan siber. Backdoor ini memungkinkan penyerang mengakses sistem korban secara diam-diam tanpa terdeteksi. Biasanya, malware disisipkan dalam file installer yang telah dimodifikasi. Setelah terinstal, sistem korban dapat dikendalikan dari jarak jauh, termasuk untuk mencuri data atau memasang malware tambahan. Pengguna disarankan untuk selalu menggunakan software resmi, menghindari situs unduhan ilegal, serta mengaktifkan proteksi keamanan secara real-time. Serangan Session Hijacking pada Aplikasi Web Token Sesi Dicuri untuk Mengambil Alih Akun Pengguna Session hijacking menjadi ancaman serius pada aplikasi web modern. Penyerang mencuri token sesi pengguna yang sedang aktif untuk mendapatkan akses tanpa perlu login ulang. Teknik ini sering dilakukan melalui jaringan tidak aman, serangan XSS, atau malware. Setelah token berhasil dicuri, pelaku dapat mengakses akun korban seolah-olah sebagai pengguna sah. Untuk mencegahnya, disarankan menggunakan HTTPS, mengatur masa berlaku sesi yang pendek, serta mengimplementasikan secure cookie dan HttpOnly. Eksploitasi Celah Keamanan pada Plugin WordPress Plugin Tidak Terupdate Jadi Pintu Masuk Serangan Plugin pada platform WordPress sering menjadi target eksploitasi karena banyak pengguna yang tidak memperbaruinya secara rutin. Celah keamanan pada plugin dapat dimanfaatkan untuk mengambil alih website. Penyerang dapat menyisipkan malware, mengubah tampilan situs, atau mencuri data pengguna. Pemilik website disarankan untuk hanya menggunakan plugin terpercaya, memperbarui secara berkala, serta menghapus plugin yang tidak digunakan. Serangan Zero Trust Bypass pada Sistem Keamanan Modern Celah Konfigurasi Lemahkan Konsep Zero Trust Pendekatan Zero Trust yang dirancang untuk meningkatkan keamanan ternyata masih memiliki celah jika tidak diterapkan dengan benar. Ditemukan beberapa kasus di mana konfigurasi yang lemah memungkinkan penyerang melewati sistem verifikasi. Kesalahan dalam pengaturan autentikasi, segmentasi jaringan, atau monitoring dapat membuka peluang bagi pelaku untuk mengakses sistem internal. Organisasi disarankan untuk melakukan audit keamanan secara berkala, memastikan implementasi Zero Trust sesuai standar, serta menggunakan teknologi monitoring yang canggih.

Source:

https://www.idsirtii.or.id/peringatan/baca/572/laporan-analisis-malware-ransom-win32-lockbit.html

https://www.iotsecurityfoundation.org

https://www.trendmicro.com

https://www.idsirtii.or.id/peringatan/baca/571/laporan-analisis-malware-trojan.html

https://www.idsirtii.or.id/peringatan/baca/570/imbauan-keamanan-ransomware-lockbit-3.html

https://www.trendmicro.com

https://www.kaspersky.com

https://www.malwarebytes.com